KernelSU是一款用于安卓手机系统权限管理的工具,能让用户轻松获取root权限。借助它,管理安卓系统会变得像玩游戏般简单,各类定制功能可随意使用,系统优化效果十分显著,还能卸载占用内存的系统预装应用,让手机运行速度大幅提升,使用体验更有趣味性,性能也会更强。感兴趣或有需要的朋友,不妨前往kk网站体验一番。

KernelSU怎么安装教程

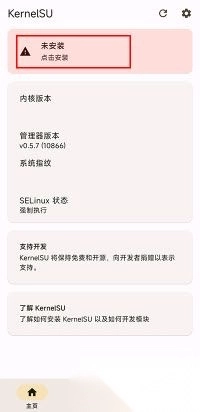

在kk站安装KernelSu后,打开该应用程序,其安装页面显示“未安装”的提示。

方法一:运用自定义修复(如 TWRP)进行安装

在 KernelSU 的 Release 页面中,找到与您手机版本相适配、且以 AnyKernel3 开头命名的 zip 格式刷机包。

将手机重启并进入 TWRP 模式。

借助adb工具把AnyKernel3-.zip这个内核文件传输到手机的/sdcard目录下。之后,既可以在TWRP的图形操作界面里找到安装选项来进行安装,也能够直接执行adb sideload AnyKernel-.zip这条命令来完成安装流程。

方法二:利用内核刷写类应用(例如 Franco Kernel Manager)来完成安装操作

需要提前告知的是:您的设备得先获取到 root 权限才行。打个比方,如果您是通过安装 Magisk 来获得 root 权限的,或者已经装了旧版本的 KernelSU 并且想要升级到别的版本,这些情况都符合要求;要是您的设备还没有获取 root 权限,那建议您试试其他方法。

采用AnyKernel3框架构建的刷机文件,其使用方法可参照自定义修复安装环节的对应说明来操作。

打开内核刷写应用程序,利用提供的AnyKernel3刷机包完成刷入步骤。

第三种方式是借助KernelSU所提供的boot镜像文件,采用fastboot工具来完成安装操作。

这个方法不需要你的设备安装 TWRP,也不要求手机获取 root 权限,适合第一次安装 KernelSU 的场景。

寻找适配的 boot.img

从 GitHub Release 中获取 boot.img 时,请务必确保使用的是正确版本的 boot.img。

将 boot.img 刷入设备

通过adb连接您的设备,之后执行adb reboot bootloader指令进入fastboot模式,再使用下面的命令刷入KernelSU:

使用fastboot工具刷入boot分区,对应的镜像文件为boot.img

方法四:手动修改 boot.img 后进行安装

此操作通过以下两个应用实现:

Android Image Kitchen

Magisk

有两款工具需搭配使用,一款适合在电脑上操作,另一款则要在手机端配合运行。

要获取手机出厂时的boot镜像文件,这个文件可以直接向设备的生产厂商申请索取。

由 KernelSU 提供的、与您设备 KMI 版本匹配的 AnyKernel3 zip 文件(您可参考第三方 Recovery 安装步骤获取此文件)。

把AnyKernel3格式的压缩包解包后,能得到一个Image格式的文件,这个文件就是KernelSU对应的内核文件。

使用 Android-Image-Kitchen

将 Android-Image-Kitchen 至您的计算机。

把 stock boot.img 放到 Android-Image-Kitchen 的根目录下。

在Android-Image-Kitchen的根目录中运行/unpackimg.sh boot.img命令,该命令会对boot.img进行解压操作,之后您就能得到若干文件。

把 boot.img-kernel 目录里的 split_img 文件替换成你从 AnyKernel3 中提取的 Image 文件(要注意把文件名改成 boot.img-kernel)。

在Android-Image-Kitchen的根目录中运行../repackimg.sh命令;随后会生成一个名为image-new.img的文件;接着借助fastboot工具将该boot.img刷入设备(具体操作可参考上一章节的内容)。

使用 magiskboot

最新版本的 Magisk。

把 Magisk-*.apk 改名为 Magisk-vesion.zip 然后进行解压操作。

借助adb工具把Magisk-v25.2版本中lib目录下arm64-v8a文件夹内的libmagiskboot.so文件传输到你的设备上。

adb push Magisk-v25.2/lib/arm64-v8a/libmagiskboot.so /data/local/tmp/magiskboot

把 AnyKernel3 里的 boot.img 与 Image 这两个文件推送到你的设备上。

打开adb命令行环境,导航到/data/local/tmp/这个路径下,接着对magiskboot文件执行添加可执行权限的操作。

进入adb shell后切换到/data/local/tmp/目录,执行./magiskboot unpack boot.img命令来解压boot.img,这样您会得到一个kernel文件,这个文件就是您设备的原厂内核。

把 kernel 文件替换成 Image 文件的命令是:mv -f Image kernel

执行./magiskboot repack boot.img命令对boot.img进行重新打包操作,操作完成后会生成一个名为new-boot.img的文件,接下来使用fastboot工具将该文件刷入目标设备即可。

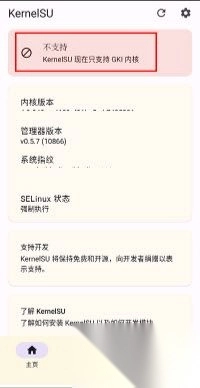

完成相关程序的安装操作后,启动应用过程中,对应的安装界面提示该应用不被支持。

遇到这种情况,要么自行手动编译,把kernel集成到非GKI内核里,再依照上面的方法刷入;要么就期待其他技术大佬来为它做适配。

KernelSU使用教程

构建设备内核

同步内核源码:

这是一种能够精准标识特定构建过程的清单类文件,借助它能够实现可复现的构建操作。建议直接采用通用内核映像(GKI)官方发布的构建清单文件。

构建内核镜像

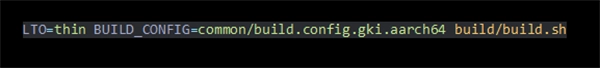

例如,我们需要构建 aarch64 内核镜像:

构建过程中请务必开启thin模式的链接时间优化,若您的设备内存容量未达到24GB,缺少这一设置可能导致编译任务无法顺利完成。

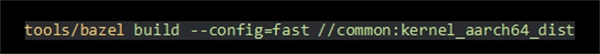

从 Android 13 起,内核采用 bazel 进行构建。

使用 KernelSU 构建内核

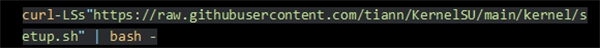

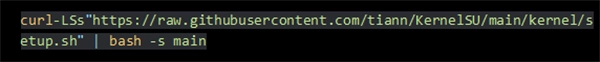

要是你能顺利完成内核构建,那KernelSU的构建就会很简单。你可以根据自身需求,在内核源代码的根目录下执行下面任意一条命令:

最新tag(稳定版本)

main分支(开发版本)

指定tag(比如v0.5.2)

完成内核的重新构建后,你就能得到集成了KernelSU功能的内核镜像文件了。

KernelSU常见问题

KernelSU 模块是否具备 Xposed 相关的功能支持?

模块后续将主要在内核空间运行,而Xposed是用户空间的功能,所以没办法直接实现Xposed。从当前情况来说,借助ptrace的注入技术可以部分实现Xposed的功能(像少阴App那样)。但从发展方向来看,后续或许会有更优化的解决办法。

能否完美隐藏 root?

目前还没有明确的结论,但从理论角度来看,内核拥有比应用程序更高的权限,能够对应用程序隐藏信息。比如,内核可以拦截所有系统调用,这是隐藏 root 的重要方法。

最大的优势是什么?

可以提供面向内核的HOOK接口,通过该接口能够对内核里几乎所有函数开展拦截操作。举例来说,拦截系统调用,对openat、inotify等进行过滤处理。内核级别的HOOK表明可以对所有进程实现全面控制,只有对方也是root进程时才会例外。

支持哪些设备?

该功能目前仅适配内核版本5.10及更高的设备,低于此版本的设备暂不支持。后续若有开发者推动,可能会通过静态二进制插桩技术让旧内核设备也能使用该功能,但这取决于实际的推进情况。

与传统的 ROOT 有何区别?

有一种名为KernelSU的工具,其核心运行环境处于内核空间;相比之下,像Magisk这类被广泛使用的传统ROOT工具,它们的实际运行位置则是在用户空间。

能否具备类似 Magisk 的模块功能?

KernelSU未来会支持模块功能,但和Magisk的模块机制可能有所不同。它计划提供内核模块相关的接口,这类模块主要是为了把代码或脚本加载到内核空间执行,和Magisk那种通过文件系统overlay实现功能的方式不一样。当然,从技术原理来说,要实现文件系统overlay的功能也是有可能的。